Blackhat SEO фірмовага ключавых слоў згону. Скажы whaaaat?! О так! Чытайце аб узломшчыкаў тэхніцы cloacking выкарыстоўваецца ў асноўным махляры , дзе вашыя фірменныя ключавыя словы выкарыстоўваюцца для прыцягнення трафіку на сайты электроннай камерцыі жульніцтва.

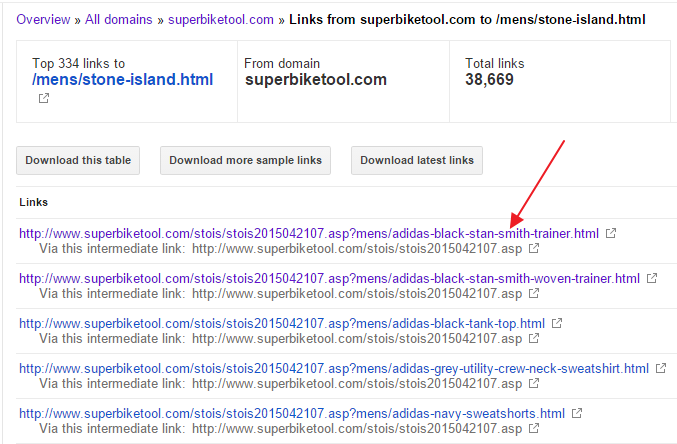

Усё пачалося з вялікай колькасцю новых знешніх спасылак , якія паказваюць на адзін з сайтаў нашых кліентаў , і мы будзем называць іх «ахвяра» з гэтага моманту. 38 000+ спасылак, якія паказваюць на ні старонак, і там было шмат іншых спасылак на іншыя старонкі, а таксама. У цэлым - больш за 500 000 новых знешніх спасылак.

Спасылкі выглядаюць падазрона на першы погляд:

- усе спасылкі прыходзяць з вобласці топіка зусім незвязаныя [ровар частак / прылады] на сайт ахвяры [мода рознічнага гандлю]

- ёсць пласт перасылак у гульні

- спасылкі перанакіроўваць на сайт канкурэнта [у дадзеным выпадку - сайт афёра з прадуктамі , звязаныя з вэб - сайта ахвяры]

- параметр GET нагадвае структуру URL шляху вэбсайта ахвяры

- зыходны дамен, хутчэй за ўсё , узламаны і выкарыстоўваецца ў якасці гаспадара [інфікаванага гаспадара]

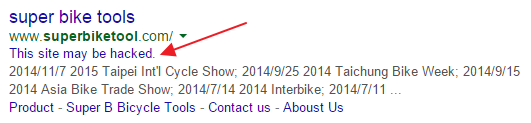

У дадзеным канкрэтным выпадку, нават Google ведае пра тое , што заражаны хост узламаны:

Пара трохі аналізу HTTP ...

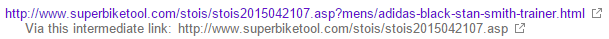

Адзін URL-адрас вызначаны і прааналізаваны:

Як Google / GWT убачыць яго, ён павінен мець спасылку на URL сапраўдных ахвяр: http://www.example.com/brand-name.html

Але замест гэтага, ён перанакіроўвае на сайт махляроў [нічога з гэтага SCAM сайта не купіць, вы ўбачыце пазней , чаму ;-)]:

Http: //www.stoneislandsshop.com/?keyword=http%3A%2F%2Fwww%2Esuperbiketool%2Ecom%2Fstois%2Fstois2015042107%2Easp%3Fmens%2Fadidas-black-stan-smith-trainer%2Ehtml

Вядома, няма зваротных спасылак на сайт ахвяры на афера сайце. Але як Google заблытаўся правільна індэкс заражаная URL і спіс хаста , што URL - адрас у якасці зваротнай спасылкі?!

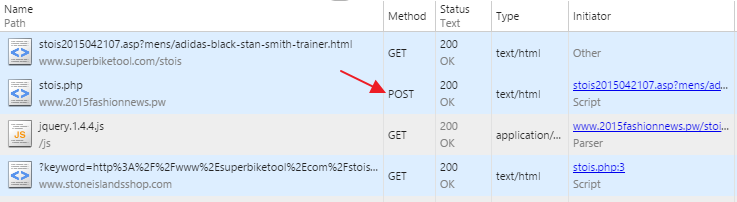

Давайце прааналізуем рэдырэкт, або лепш сказаць «перанакіроўвае» крок за крокам:

- [POST Перанакіраванне] спасылка на інфікаваных перанакіроўвае з выкарыстаннем метаду POST для прамежкавага гаспадара [POST мае важнае значэнне, паколькі ён спыняе Google ад праходжання праз]

- [ маскіроўка ] Прамежкавы гаспадар [на боку сервера PHP скрыпт], а затым правярае, ці мае агент карыстальніка «Googlebot» - калі так, то ён усталёўвае печыва. Як візуалізуецца старонка - гэта тое перанакіроўвае кліента на сайт афёра з дапамогай JQuery перанакіроўваць [ на баку кліента JavaScript] або на Google з'яўляецца карыстальнікам агент «Googlebot» тып <сцэнар SRC = "JS / jquery.1.4.4.js» = "тэкст / JavaScript"> </ скрыпт> <скрыпт> // <! [CDATA [калі (cuslocked) {акно. Размяшчэнне .href = "http://www.google.com/"; } Яшчэ {акно. Размяшчэнне .href = "http://www.stoneislandsshop.com/?keyword="; } //]]> </ скрыпт>

- «Cuslocked» - печыва , які сігналізуе агент ці з'яўляецца Googlebot ці не

- [Перанакіраванне на сайт афёры] код HTTP 200, зноў - верагодна, каб пазбегнуць выяўлення, як 30x перанакіраванні (ы)

- Афёры Webiste загружаецца

Як вы можаце бачыць, ня 301 або 302 рэдырэкт.

Цяпер мы можам стварыць спіс усіх бакоў , якія ўдзельнічаюць у гэтай схеме і злучыць кропкі:

- Ахвяра [гэта можа быць вы! 😉]

- Заражаны гаспадар [superbiketool.com] [якой - то выпадковы, бедны узламаны сайт]

- Прамежкавы гаспадар [www.2015fashionnews.pw] [другі бедны выпадковы ўзламаны сайт, або неасцярожна Махляр - х , як і ў гэтым выпадку , - растлумачыў пазней]

- Scam сайт [www.stoneislandsshop.com]

Чаму менавіта гэты метад маскіроўкі і якім чынам даносчыка карысць ад гэтага?

- Даносчык стварыла вэб-сайт тэму электроннай камерцыі [брэнд крама моднага адзення, якая выглядае як сапраўдны].

- Даносчык ведае , што ёсць крамы , якія , як вядома , за тое , што канкрэтны брэнд [ахвяры], і што ёсць карыстальнікі , якія выконваюць брэнд ключавых слоў запытаў на Google

- Махляр пацёртасці і ўзнаўляе ўвесь сайт ахвяры [з маскіроўка ]

- Даносчык стварае перасылкі, якія сайты махляроў [пераканаўшыся, што Google не перанакіроўваецца]

Хочаце ведаць , як гэта выглядае на практыцы?

- Пацярпелы сайт, але гэта можа быць , вы , як добра] добра вядомы продажу прадуктаў з Каменноостровского моднага брэнда (сярод іншых)

- Даносчык стварыў сайт афёры , які імітуе папулярны фірмовы магазін [stoneisland s shop.com]

- Даносчык знайшоў / узламаны некаторыя вэб-сайт [ы], што / выкарыстоўваюцца ў якасці маскіровачнага хаста [с] сайт, які будзе індэксавацца Googlebot [http://www.superbiketool.com/stois/stois2015042107.asp?*]

- сайт Ахвяра Драпіны і змест ўзнаўляюцца на сайце нябачнасці [з усімі фірмовымі ключавымі словамі]

- Googlebot індэксы [ўтрыманне індэкса можа Googlebot, так як ён не перанакіроўваецца, як і іншыя агенты карыстальніка] ўбрана сайта

- Карыстальнік выконвае фірмовы запыт , звязаны з [ахвярамі] на Google і атрымаць вэб - сайт махляроў высока ў SERP [з - за таго , што індэксуецца утрыманнем сапраўды звязана з зараженномом / брэнд]

прыклад:

Google: «Адыдас чорнага Стан каваль брэнд ахвяры імя»

Паколькі запыт выконваецца ў тым ліку ахвяраў марочной ключавым словы «брэнд», сайт Махляр пазіцыянуецца вельмі высока ў SERP.

Як абараніць і выправіць:

Скажы whaaaat?Com/?

Com/?

2015042107.asp?