Przeniesienie słów kluczowych pod marką Blackhat SEO. Powiedz co ?! O tak! Zapoznaj się z techniką maskowania blackhat używaną głównie przez oszustów, w których Twoje markowe słowa kluczowe są wykorzystywane do kierowania ruchu do oszustw witryn e-commerce.

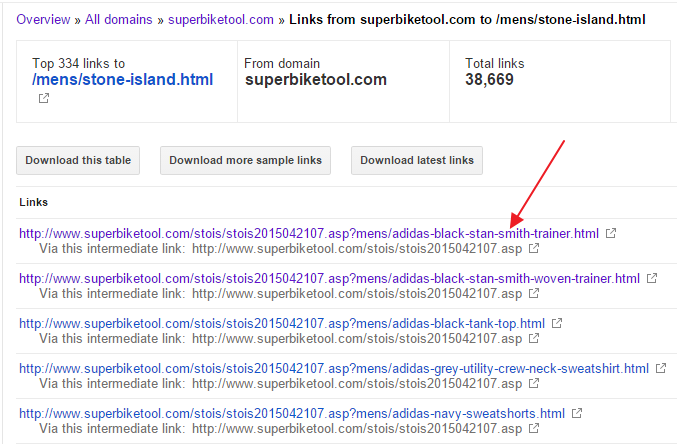

Wszystko zaczęło się od dużej liczby nowych linków zewnętrznych wskazujących na jedną z witryn naszego klienta i od tej pory będziemy nazywać ich „ofiarą” . 38 000 linków wskazujących tylko na jedną stronę, a także wiele innych linków wskazujących na inne strony. W sumie - ponad 500 000 nowych linków zewnętrznych.

Linki na pierwszy rzut oka wyglądają podejrzanie:

- wszystkie linki pochodzą z domeny tematu całkowicie niepowiązanej [części rowerowe / narzędzia] na stronie ofiary [sprzedawca mody]

- w grze jest warstwa przekierowania

- linki przekierowują na stronę COMPETITOR [w tym przypadku - stronę oszustwa z produktami związanymi ze stroną ofiary]

- Parametr GET przypomina strukturę ścieżki URL witryny ofiary

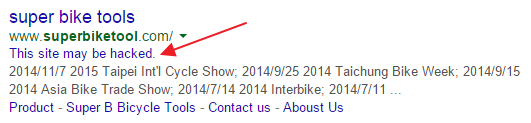

- domena źródłowa jest najprawdopodobniej zhakowana i używana jako host [zainfekowany host]

W tym konkretnym przypadku nawet Google zdaje sobie sprawę z faktu, że zainfekowany host jest zhakowany:

Nadszedł czas na trochę analizy HTTP…

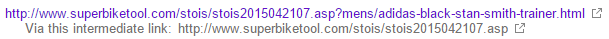

Wybrano i przeanalizowano jeden adres URL:

Ponieważ Google / GWT to widzi, powinien mieć link do prawidłowego adresu URL ofiary : http://www.example.com/nazwa-brand.html

Ale zamiast tego przekierowuje do witryny oszustwa [nie kupuj niczego z tej witryny SCAM, zobaczysz później dlaczego ;-)] :

http: //www.stoneislandsshop.com/?keyword=http%3A%2F%2Fwww%2Esuperbiketool%2Ecom%2Fstois%2Fstois2015042107%2Easp%3Fmens%2Fadidas-black-stan-smith-trainer%2Ehtml

Oczywiście nie ma żadnych linków do strony ofiary na stronie oszustwa. Ale w jaki sposób Google pomylił się, aby poprawnie zaindeksować URL zainfekowanego hosta i wyświetlić ten adres URL jako link zwrotny?

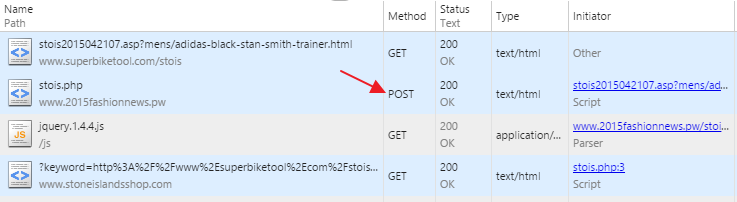

Przeanalizujmy przekierowania lub lepiej „ krok po kroku”:

- [Przekierowanie POST] link na przekierowaniach zainfekowanego hosta przy użyciu metody POST do hosta pośredniego [ważny jest test POST, ponieważ uniemożliwia Google przejście]

- [ ZAKŁADANIE ] host pośredni [skrypt PHP po stronie serwera] sprawdza następnie, czy agent użytkownika ma „googlebot” - jeśli tak, ustawia plik cookie. Gdy strona jest renderowana - następnie przekierowuje klienta na stronę oszustwa przy użyciu przekierowania jQuery [JavaScript po stronie klienta] lub do Google jest agent użytkownika „googlebot” <typ skryptu src = „js / jquery.1.4.4.js” = "text / javascript"> </ script> <script> // <! [CDATA [if (cuslocked) {okno. lokalizacja .href = "http://www.google.com/"; } else {okno. lokalizacja .href = "http://www.stoneislandsshop.com/?keyword="; } //]]> </script>

- „Cuslocked” - plik cookie sygnalizujący, czy agent jest googlebot, czy nie

- [REDIRECT na stronę SCAM] Kod HTTP ponownie 200 - prawdopodobnie aby uniknąć wykrycia jako 30x przekierowania

- Załadowano stronę SCAM

Jak widać, nie ma przekierowań 301 lub 302.

Teraz możemy utworzyć listę wszystkich stron zaangażowanych w ten schemat i połączyć kropki:

- Ofiara [ to może być ty! 😉 ]

- Zainfekowany host [superbiketool.com] [losowa, zhakowana strona internetowa]

- Host pośredni [www.2015fashionnews.pw] [inna biedna przypadkowa zhakowana strona internetowa lub nieostrożny oszust, jak w tym przypadku - wyjaśnione później]

- Witryna oszustwa [www.stoneislandsshop.com]

DLACZEGO ta szczególna technika maskowania i jak oszust korzysta z tego?

- Scammer założył tematyczną witrynę e-commerce [sklep z marką mody, który wygląda jak prawdziwy].

- Scammer wie, że istnieją sklepy znane z posiadania tej konkretnej marki [ofiary] i że użytkownicy wykonują zapytania o słowa kluczowe w Google

- Scammer zdrapuje i odtwarza całą stronę ofiary [z maskowanie ]

- Scammer tworzy przekierowania wskazujące na witryny oszustwa [upewniając się, że Google nie jest przekierowywane]

Chcesz wiedzieć, jak to wygląda w praktyce?

- Witryna dla ofiar, ale to także Ty ] jest dobrze znana ze sprzedaży produktów marki mody Stone Island (między innymi)

- Scammer założył witrynę SCAM, która naśladuje popularny sklep z markami [stoneisland s shop.com]

- Scammer znalazł / zhakował niektóre strony internetowe, które są / są używane jako maskujące strony hostów, które będą indeksowane przez googlebot [http://www.superbiketool.com/stois/stois2015042107.asp?*]

- Witryna ofiary jest zeskrobywana, a treść jest odtwarzana na maskującej stronie [ze wszystkimi markowymi słowami kluczowymi]

- Googlebot indeksuje zamaskowaną witrynę [Googlebot może indeksować zawartość, ponieważ nie jest przekierowywana jako inne aplikacje użytkownika]

- Użytkownik wykonuje markowe zapytanie [związane z ofiarą] w Google i uzyskuje wysoką liczbę oszustw w SERP [ze względu na fakt, że indeksowana treść jest naprawdę związana z ofiarą / marką]

Przykład:

Google: „ marka adidas black stan smith”

Ponieważ wykonywane jest zapytanie, w tym słowo kluczowe „marka” ofiary, strona oszusta jest bardzo wysoko pozycjonowana w SERP .

Jak chronić i naprawiać:

Powiedz co ?Com/?

Com/?

2015042107.asp?